| Koszt startu |

Pozornie niski, ale wymaga projektu, testów, poprawek i utrzymywania własnych obejść. |

Przewidywalny koszt wdrożenia i licencji, bez ukrytej pracy nad własnym mechanizmem PAM. |

| Czas uruchomienia |

Od kilku tygodni do kilku miesięcy, zależnie od liczby systemów i wyjątków. |

Gotowość w kilka dni roboczych i automatyzacja podstawowej konfiguracji. |

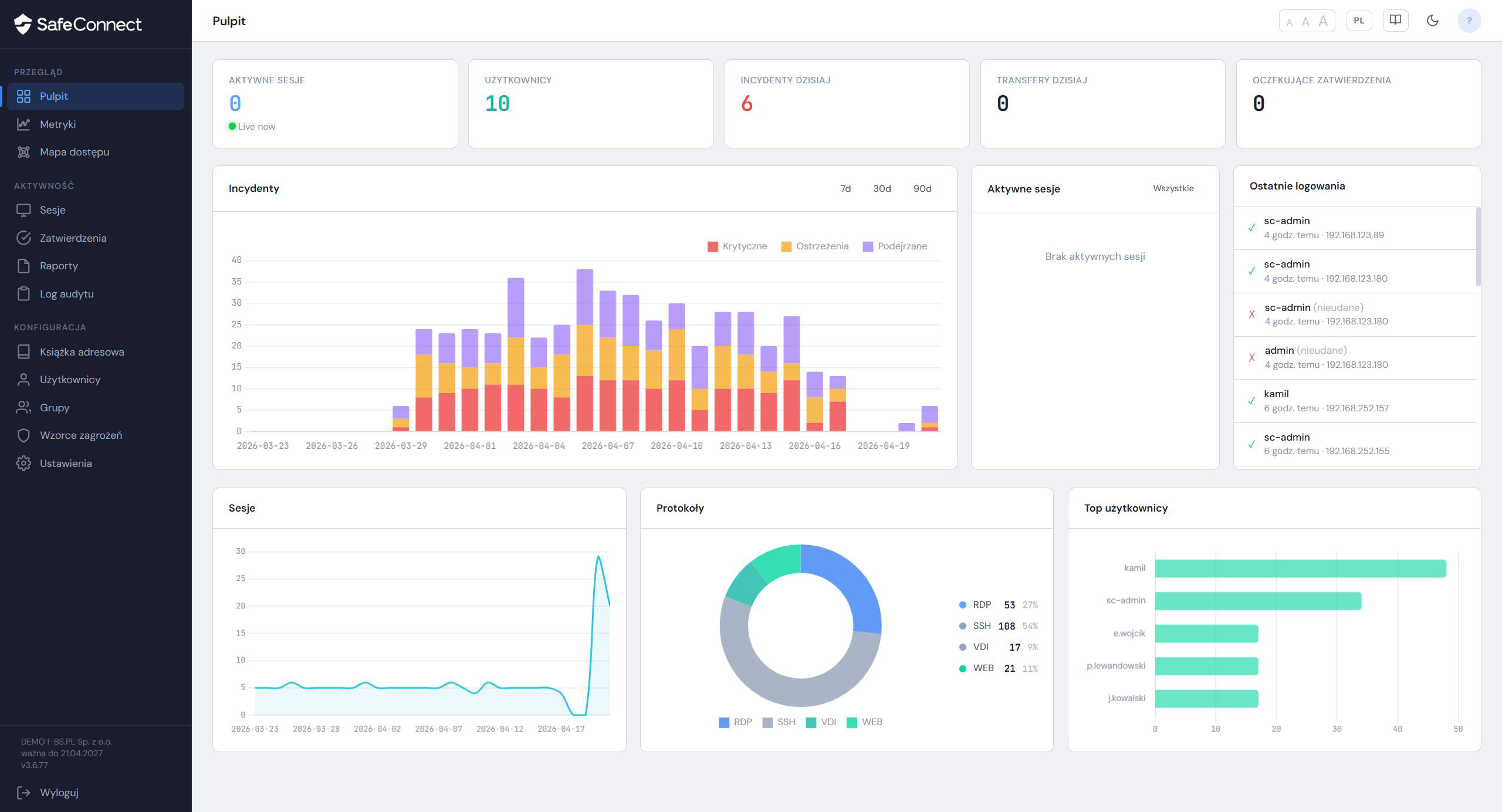

| Dostęp uprzywilejowany |

Rozproszony między VPN, SSH, RDP, bastionami i lokalnymi procedurami. |

Jeden portal, przez który przechodzą sesje do zasobów krytycznych. |

| Poświadczenia |

Hasła i klucze mogą trafiać do plików, prywatnych menedżerów lub narzędzi zespołowych. |

Poświadczenia pozostają w systemie i nie są ujawniane użytkownikowi. |

| Nagrywanie sesji |

Najczęściej wymaga dodatkowych narzędzi albo nie obejmuje wszystkich kanałów pracy. |

Wbudowane nagrywanie sesji SSH, RDP, Web i VDI z odtwarzaniem w przeglądarce. |

| Integralność logów |

Logi są rozproszone, a ich wiarygodność zależy od konfiguracji wielu systemów. |

Wpisy są zabezpieczane kryptograficznie, co pozwala wykryć manipulację. |

| Workflow czterech oczu |

Zgody są często prowadzone poza systemem: e-mailem, komunikatorem lub w ticketach. |

Zatwierdzenie jest powiązane z konkretną sesją, uzasadnieniem i czasem dostępu. |

| Kontrola w trakcie sesji |

Analiza odbywa się zwykle po fakcie, o ile logi i nagrania są kompletne. |

System może reagować w czasie rzeczywistym na ryzykowne działania użytkownika. |

| Odebranie dostępu |

Wymaga zmian w wielu miejscach: VPN, kontach, kluczach i hasłach. |

Jedno działanie może zakończyć aktywne sesje i zablokować dalszy dostęp. |

| Koszt utrzymania |

Wysoki i trudny do przewidzenia, bo obejmuje aktualizacje, poprawki i ręczną kontrolę. |

Stały model wsparcia i aktualizacji producenta. |